Nieuwe inzichten over cyberbeveiliging in het tijdperk van hybride thuiswerken

“Veel Nederlandse ziekenhuizen zijn nog altijd kwetsbaar voor cyberaanvallen. Hoewel de zorginstellingen zich steeds bewuster zijn van de gevaren, neemt tegelijkertijd de dreiging van gijzelsoftware toe. Het is wachten totdat het misgaat” (citaat uit Nu.nl)

Dit zijn de koppen in het nieuws van afgelopen week geuit door experts van Z-Cert, cybersecurity experts en zelfs de Inspectie Gezondheidszorg en Jeugd wordt aangehaald op basis van de vaststelling eind vorig jaar dat de informatiebeveiliging in de zorg beter moet. De meeste ziekenhuizen voldeden tijdens een inspectiebezoek niet aan de zogeheten 'norm NEN 7510', een ICT kwaliteitscertificaat dat zorginstellingen krijgen wanneer zij patiëntgegevens voldoende stringent beschermen tegen cybercrime.

Het afgelopen jaar heeft de grote verschuiving van 2020 in de manier waarop organisaties werken tijdens de lockdowns doorgezet. Uit recente gegevens van Microsoft blijkt dat 81 procent van de organisaties is begonnen met de overstap naar een hybride werkplek, en dat 31 procent van de ondervraagden deze overstap al volledig heeft gemaakt. Nu de publieke en private sector hybride werken mogelijk blijven maken, is het aanvalsoppervlak voor cyberbedreigingen groter geworden en maken bedreigers snel gebruik van eventuele kwetsbaarheden.

Als reactie hierop hebben organisaties verschillende beveiligingsmaatregelen afgedwongen om hun beveiligingsbeleid te vernieuwen. Het aantal beleidsregels voor voorwaardelijke toegang in Microsoft Azure Active Directory (Azure AD) is het afgelopen jaar bijvoorbeeld meer dan verdubbeld, stelt Microsoft vast op basis van eigen metingen.

Organisaties die op de nieuwe werkplek geen elementaire veiligheidshygiëne in acht nemen - updates toepassen, multi-factor authenticatie (MFA) inschakelen - brengen hun gegevens, reputatie en de privacy van hun patiënten en hun medewerkers veel meer in gevaar.

Hybride werk vereist een Zero Trust-strategie

Naast basishygiëne beschermt een Zero Trust-beveiligingsstrategie uw digitale domein door een "vertrouw nooit, controleer altijd"-aanpak toe te passen. De verspreiding van cloud gebaseerde services, Zorgsystemen en het gebruik van persoonlijke apparaten (ook bekend als bring your own device of BYOD) in hybride werkomgevingen heeft het landschap voor de zorginstellingen van vandaag drastisch veranderd.

Helaas zijn beveiligingsarchitecturen die vertrouwen op netwerkfirewalls en virtuele privénetwerken (VPN's) om de toegang tot bronnen te isoleren en te beperken, niet geschikt voor een personeelsbestand dat buiten de traditionele netwerkgrenzen opereert en communiceert met en over patiënten.

Teams As A Platform voorziet standaard in Zero Trust

Teams As A Platform ( TaaP) biedt een geïntegreerde aanpak voor de implementatie van Zero Trust en dat is maar goed ook. Met Teams As A Platform vanuit de Microsoft Azure cloud worden 6 pijlers voor het beveiligen van communicatie en collaboratie van hybride werknemers en frontlijn zorgmedewerkers ingezet tegen cybercrime, te weten:

- Identiteit bescherming

- Eindpunt bescherming

- Applicatie bescherming

- Netwerk bescherming

- Server infrastructuur bescherming

- Patiëntgegevens bescherming

Elke pijler in een control plane is onderling verbonden door geautomatiseerde handhaving van het beveiligingsbeleid, correlatie van signaal- en beveiligingsautomatisering, en beveiligingsmanagement.

Pijler 1. Identiteit bescherming

Identiteiten kunnen medewerkers, diensten of zorg-apparaten zijn. Nu instellingen zich aanpassen aan een hybride personeelsbestand, heeft Microsoft in de afgelopen 18 maanden een toename gezien van meer dan 220 procent in het gebruik van sterke authenticatie (zoals MFA). Toch zien we in Azure AD tot nu toe dagelijks 61 miljoen wachtwoordaanvallen. Sterke authenticatie kan beschermen tegen 99,9 procent van de identiteitsaanvallen, maar nog beter is wachtwoord loze authenticatie, die de meest bruikbare en veilige authenticatie-ervaring kan bieden.

Verouderde protocollen, zoals IMAP, SMTP, POP en MAPI, vormen een andere belangrijke bron van kwetsbaarheid. Deze oudere protocollen dat zorginstellingen veelal op hun lokale mailservers en MX platformen voeren ondersteunen geen MFA; om die reden maken 99 procent van de wachtwoord aanvallen en 97 procent van de credential stuffing aanvallen gebruik van deze lokaal geïmplementeerde verouderde en nauwelijks onderhouden mailplatformen dat veelal gebruikt wordt door ondersteunende diensten, stafdiensten en het management.

Pijler 2. Eindpunt bescherming

Zodra een identiteit toegang is verleend, kunnen gegevens naar verschillende eindpunten stromen, van Zorgsystemen en -apparaten tot smartphones, BYOD-apparaten tot door toeleveranciers beheerde apparaten, zoals IP PBX’en en cloud servers en zelfs infiltreren in de veilig geachte Zorgmail naar patiënten, waardoor een enorm aanvalsoppervlak ontstaat.

Pijler 3. Applicatie bescherming

Gemoderniseerde toepassingen en diensten vereisen dat gebruikers worden geauthentiseerd voordat zij toegang krijgen. Duizenden Applicaties en zorgdiensten zijn echter nog steeds sterk afhankelijk van netwerkfirewalls en VPN's om de toegang te beperken. Deze traditionele architecturen, gebouwd voor verouderde toepassingen, zijn ontworpen voor punt-tot-punt verbindingen in plaats van voor micro-segmentatie. Ze schenden het fundamentele Zero Trust principe van "toegang met de minste privileges" en zijn kwetsbaarder voor laterale bewegingen door het netwerk door een aanvaller.

Om uw applicaties te moderniseren, implementeert u een van deze drie oplossingen:

1. Stap over op een serverloze, cloud-gebaseerde software as a service (SaaS) of platform as a service (PaaS), zoals Teams Voice in Microsoft Azure met SBCs

2. Maak gebruik van toepassingslagen die alleen minimale endpoints met geprivilegieerde toegang bieden (1 Teams APP per medewerker)

3. Voeg een hybride internet-eindpunt toe, zoals een reverse proxy of een ander secure access service edge system (SASE)

Pijler 4. Netwerk bescherming

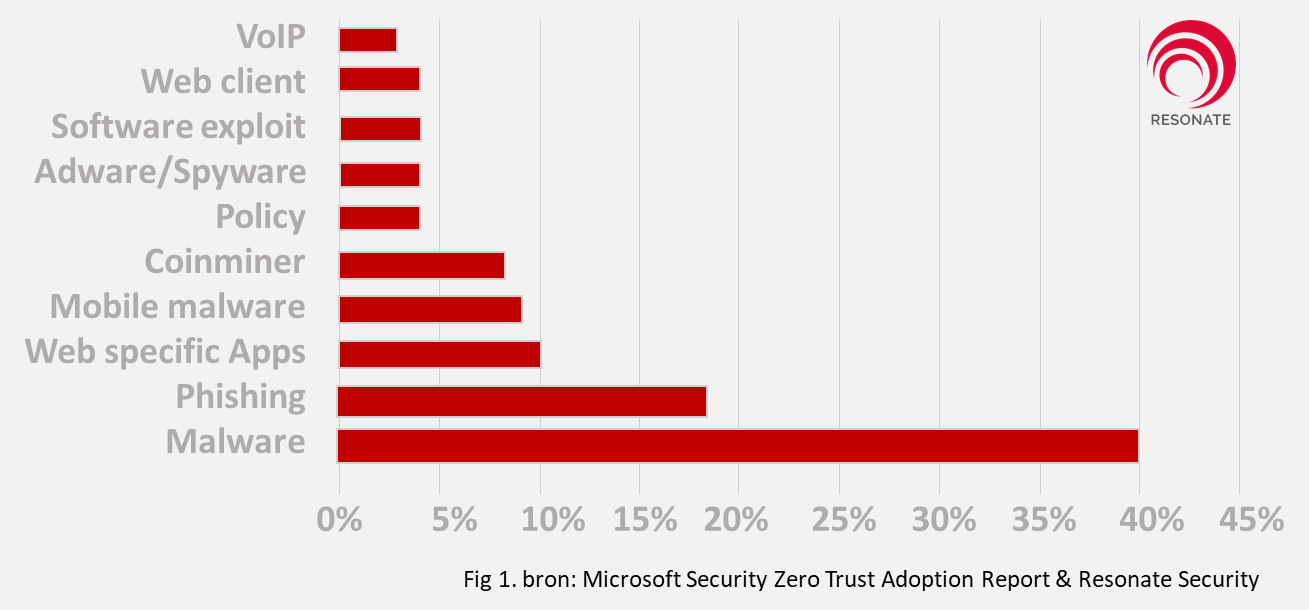

Microsoft Azure Firewall blokkeert dagelijks miljoenen pogingen tot misbruik. Hieruit blijkt dat de top 10 netwerk bedreigingen in 2021 waren:

Pijler 5. Server Infrastructuur bescherming

Server Infrastructuur - lokaal, in de cloud, virtuele machines (VM's), containers of microservices - vormen een kritieke bedreigingsfactor. Nu de overstap naar de cloud een veiliger hybride personeelsbestand mogelijk maakt, worden organisaties ook steeds afhankelijker van cloudopslag en hebben ze effectieve bescherming tegen bedreigingen, beperkingsstrategieën en tools voor toegangsbeheer nodig.

Azure Defender als onderdeel van Teams As A Platform (TaaP) behandelt data centrische services, zoals accounts voor cloudopslag en platforms voor big data-analyse, als onderdeel van de beveiligingsperimeter en zorgt voor prioritering en beperking van bedreigingen.

Pijler 6. Patiëntgegevens bescherming

Met de opkomst van hybride werken is het vooral belangrijk dat patiënt- en medewerker gegevens beschermd blijven, zelfs als ze de apparaten, apps, infrastructuur en netwerken verlaten die uw organisatie beheert. Hoewel classificatie, labeling, versleuteling en voorkoming van gegevensverlies de belangrijkste onderdelen van gegevensbeveiliging blijven, maken zorginstellingen die de levenscyclus en stroom van hun gevoelige gegevens effectief beheren als onderdeel van hun bedrijfsvoering, het veel eenvoudiger voor gegevens beveiligings- en compliance-teams om de blootstelling te verminderen en de risico's te beheren.

De Oplossing ligt dichterbij dan gedacht

Om Cybercrime risico’s te verkleinen, moet uw organisatie opnieuw evalueren hoe zij met gevoelige gegevens omgaat om te zorgen voor de juiste opslag, toegang, stroom en levenscyclus van die gegevens.

De inzet van Teams voor ZorgTeams van Resonate is een TaaP toepassing voor hybride werken waarmee apparaat en locatie onafhankelijk alle universele communicatie en samenwerking tussen Teams op de zorglocatie, bij thuiswerkende teamleiders, staf & ondersteuners en met patiënten op een cyberveilige Zero Trust wijze wordt ondersteund.

Wacht niet langer om uw Zero Trust-reis te beginnen maak slim gebruik van uw bestaande Office365 E-licentie en stap over op Teams voor Zorgteams en frontlijn werkers van Resonate.